お役立ち情報

【まとめ】DDoS攻撃とは?DoS攻撃との違いや対策方法を解説

良かったら”♥”を押してね!

みなさんは、DDoS攻撃(ディードス攻撃)という言葉を聞いたことがありますか?

最近では、大手金融機関が次々とサービス障害が発生する被害に遭うなど、その被害件数は年々増加しており注目度が高まっています。

そこで今回は、DDoS攻撃の基礎知識から対策方法までわかりやすく解説していきます。敵を知ることは自身を守ることにつながるので、ぜひチェックしてみてくださいね。

※本記事は2024年6月17日に公開した内容を、最新の情報にアップデートし公開しております。

DDoS攻撃とは

DDoS攻撃(ディードス攻撃)とは、DDoS攻撃は、Distributed Denial of Service attackの略で、日本語では「分散サービス拒否攻撃」と訳されます。

その攻撃方法はとても悪質で、攻 撃者がマルウェア※に感染している大量のデバイスを遠隔操作し、複数の端末から標的のサーバーやサイトに過剰なトラフィック※を送信します。こうして相手のサーバーやネットワークへ負荷をかけることで、サービスやアクセスを妨害するサイバー攻撃です。

つまり、必要以上に過剰なアクセスを繰り返し、サーバーをダウンさせるようなイメージですね。

企業がこうしたDDoS攻撃を受けると、サーバーやシステムがダウンしてしまうため、サービスを停止せざるを得なくなります。そのため、被害にあった企業は、サービス障害が発生している間の売上を失ったり、顧客からの信頼を失ったり・・・と経営面で多大な被害を被ってしまうのです。

※マルウェアとは: Malicious(悪意ある)+Software(ソフトウェア)からきている言葉です。コンピューターに被害を与えることを目的としたソフトウェア全般を指します。

※トラフィックとは:通信分野においてのトラフィックとは、インターネット等の通信回線において、一定の時間で転送されるデータ量のことです。

マルウェアに感染したデバイスのことをボットと呼んでおり、このボットを大量に入手し、遠隔操作することでネットワーク化したものをボットネットと呼んでいます。ボットの感染経路は、OSやソフトウェアの脆弱性を利用するものや、ファイルやリンクを利用するものなどさまざまです。

そして、悪質なボットネットは、感染しても気づきにくいという危険性があり、知らず知らずのうちに自分がサイバー攻撃に加担させられている可能性があるというわけなんです。(非常におそろしいですね・・・)

そのためDDoS攻撃を受けないようにする対策だけではなく、自身が利用するデバイスが、ボットとならないように対策を講じる必要があります。

DDoS攻撃とDoS攻撃との違い

さて、DDoS攻撃とよく似た言葉に「DoS攻撃(ドス攻撃)」があります。両者の意味の違いについて押さえてきましょう。

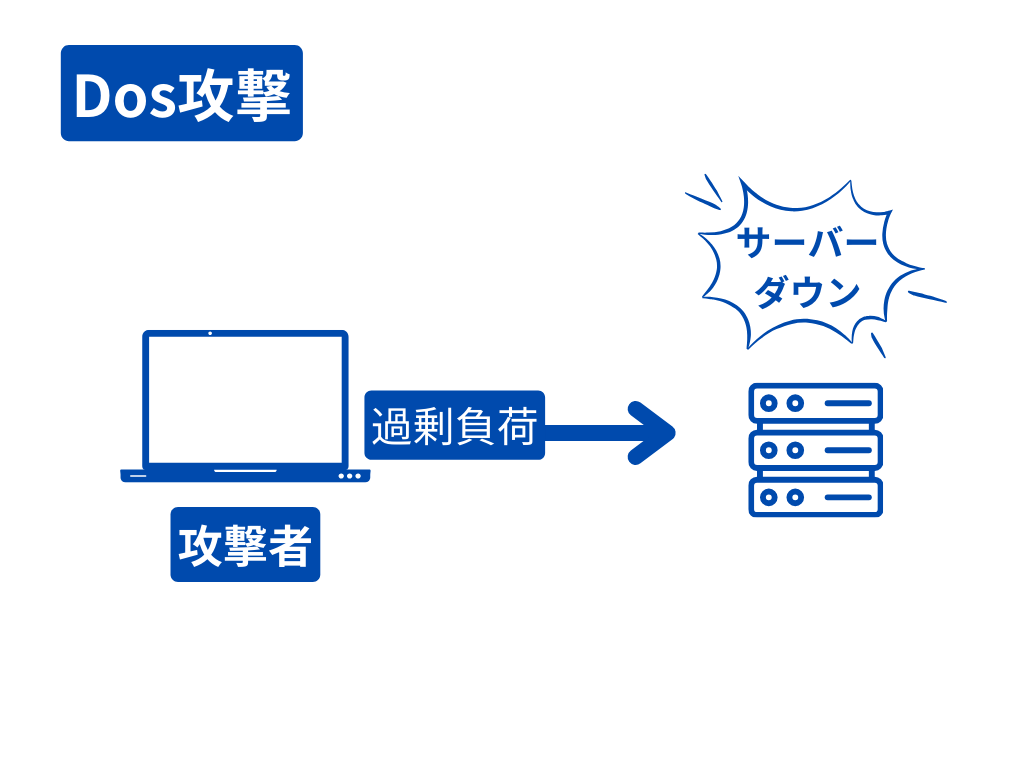

DoS攻撃とは、Denial of Service Attackの略称で、日本語では「サービス拒否攻撃」という意味になります。1台のデバイスから、標的のサーバーやサイトに過剰なアクセスをおこなうことで、相手のサーバーやネットワークへ負荷をかけ、サービス障害を発生させます。

先ほどご説明したDDoS攻撃とDoS攻撃の大きな違いは「攻撃に使用するデバイスが複数か1台か」という点になります。

つまり、

- 攻撃に使用するデバイスが1台ならDoS攻撃

- 攻撃に使用するデバイスが複数台ならDDoS攻撃

ということですね。「D」が増えた分、利用するデバイスも増えると覚えると覚えやすいですよ。

DoS攻撃は1台のデバイスで攻撃ができるため、犯行を実行するハードルが低いですが、犯人を特定しやすい特徴があります。

一方で、DDoS攻撃の場合は、複数で攻撃することでトラフィックの量は増え、より大きなサーバーへの攻撃も成功しやすくなるだけではなく、何台ものデバイスを利用するため、犯人を特定しにくくなるという特徴があります。

ちなみに、DoS攻撃と無関係なのですが、マイクロソフト社がWindowsよりも前につくったオペレーティングシステム(OS)である「MS-DOS」のことを略して「DOS(ドス)」と呼ぶこともあります。

DDoS攻撃の種類

DDoS攻撃には、攻撃対象の処理能力をダウンさせる方法によっていくつか種類があります。

■SYNフラッド攻撃・FINフラッド攻撃

■ACKフラッド攻撃

■UDPフラッド攻撃

■DNSフラッド攻撃

■Slow HTTP DoS Attack

それぞれにどういった特徴があるかについてもみていきましょう。

SYNフラッド攻撃・FINフラッド攻撃

SYNフラッド攻撃・FINフラッド攻撃とは、標的のシステムやサーバーに対し、SYNパケット※を大量に送り付け、その反応を待たずに続けてFINパケットを送信することで、サーバー側に負荷をかける手法になります。

SYNとはSynchronizeの略称で、「接続要求」を表します。Synchronizeとは「同期」という意味なので「同期したい(接続したい)」と持ちかけるイメージです。 一方、FINとはFinish(終了)の略称で「切断要求」を表しています。

通常は、SYNパケットによって「接続したいよ(同期してほしい)」とサーバー側に通信を送り、用件が終わったらFINパケットで「接続を解除していいよ」と通信を送ることで、接続を解除しています。

SYNフラッド攻撃・FINフラッド攻撃はこの仕組みを悪用した攻撃手法です。

※パケットとは:ネットワーク上でデータを送受信する単位のこと

ACKフラッド攻撃

ACKフラッド攻撃は、無効なACKデータを大量に送信することでサーバーに負荷をかけます。ACKとは、Acknowledgeの略称で、「了解する」という意味です。

先ほどご説明したSYNによって「同期したいよ」というリクエストが送られてきた際に、「わかったよ」という形で応答するためのデータがこのACKです。サーバーがACKを単体で受け取ったあとは、無効なパケットとして破棄されます。

ACKフラッド攻撃とは、この無効なACKパケットを大量に偽造して送信することで、サーバーに負荷をかける攻撃手法です。

UDPフラッド攻撃

UDPとは、User Datagram Protocolの略称で、インターネット上でスピード(時間)を重視した通信で使用される通信プロトコル※のことです。

わかりやすい言葉でご説明すると、「転送速度は高いけれど、ちゃんと届いているかは確認しないので信頼性が低くなる」という特徴をもった通信プロトコルです。

※通信プロトコルとは:異なるデバイスやシステム、ソフトウェア同士が通信するために制定された規約のこと。共通言語みたいなイメージです。

この「スピード重視で、質は二の次」という特徴を悪用されてしまうのがUDPフラット攻撃ということになります。UDPフラッド攻撃は、「ランダムポートフラッド攻撃」と「フラグメント攻撃」の2種類に分けられます。

ランダムポートフラッド攻撃

ランダムポートフラッド攻撃とは、ランダムなポート番号※と偽の送信元アドレスが入ったUDPを大量に送信し、サーバーに負荷をかける攻撃手法です。

※ポート番号とはインターネット通信をおこなう際に、複数の相手と同時に接続ができるようにするためにIPアドレスの下に設けられたサブアドレスのことです。 IPアドレスとはネットワーク上の機器に割り当てられる番号のことで、インターネット上の住所のような役割をしています。

フラグメント攻撃

フラグメント攻撃とは、攻撃者がUDPを分割し、最初の部分のみを送信して残りのUDPは送らないなという作業を繰り返す攻撃手法です。

通常、分割して送信されたUDPは受信側で組み立てる仕組みとなっています。この仕組みを逆手に取り、前半部分しかない未完成のUDPを大量に送り付けることで、受信側にはどんどん未完成のUDPが蓄積されていきます。

それでも、受信側は情報を処理するためにデータの正誤性などを確認しようと動くので、未完成なUDP が大量に送信されることでサーバーに負荷がかかってしまいます。

DNSフラッド攻撃

DNSフラッド攻撃とは、DNSサーバーへ不正なリクエストを大量に送信し、負荷をかける攻撃手法です。

DNSとは、Domain Name Systemの略称で、ネットワーク上の住所であるIPアドレスが数字の羅列であるため、人間にとって覚えにくいことから考案されたシステムです。

具体的には、人間でも認識しやすいようIPアドレスとドメイン※を紐づけることができます。そして、この処理を担うサーバーが、DNSサーバーです。

※ドメインとは:「https:」の後に続く「www.○○.co.jp」の部分のこと

Webブラウザ上で「https: www.○○.co.jp」と検索した際に、きちんとそのサイトが表示されるのは、ドメインとIPアドレスの紐づけをおこなっているDNSサーバーが「https: www.○○.co.jpのIPアドレスはここだよ」と返してくれているからなんです。(この仕組みを「アドレス解決」と言います。)

しかし、DNSフラッド攻撃を受けてしまうと、DNSサーバーに過剰な負荷がかかりダウンしてしまうため、アドレス解決やドメイン検索などができず、インターネットにアクセスできなくなってしまいます。

Slow HTTP DoS Attack

Slow HTTP DoS Attackは、これまでの攻撃手法と少し毛色が違います。

ここまでご紹介した攻撃手法は大量のデータを送信することが特徴でしたが、Slow HTTP DoS Attackは少量のデータで長時間にわたってセッション※を占有し続けるのが特徴です。セッションが続いている間は、他の処理が妨害され続けてしまいます。

※セッションとは:コンピューターにおけるセッションとは、通信が開始されてから終了されるまでのこと。サーバーへ接続が開始された時点からセッションが開始され、サーバーとの接続が切断されるとセッションが終了します。

DDoS攻撃の目的

では、DDoS攻撃はどのような目的で行われるのでしょうか?攻撃者の意図や目的を理解しておくことも、対策を講じるうえでは重要なので、しっかり押さえておきましょう。

企業へ損失を与える

DDoS攻撃の目的の1つに、特定の企業に対し「損失を与えること」が挙げられます。

この場合、ライバル企業の印象を悪くしたい、困らせたいといった嫌がらせのパターンもあれば、単なる愉快犯というパターンもあります。

いずれにせよ攻撃者には、サービス障害を発生させることで、企業に対してダメージを与えたいという意図があります。

抗議活動

DDoS攻撃は抗議活動に使われることもあります。

政治的、あるいは社会的な主張を持った団体や組織が政府機関や企業に対して不満や不信感をぶつけるために攻撃を仕掛けるパターンです。国内でも2022年に政府サイトがDDoS攻撃された事例があります。

身代金の要求

身代金(ランサム)の要求を目的としたDDoS攻撃もあります。

この場合、DDoS攻撃を仕掛けて、攻撃の中止と引き換えに身代金を要求する手口や「DDoS攻撃を仕掛ける」と相手を脅迫し、身代金を要求する手口があります。

さらに悪質なことに、どちらも要求に従ったからといって攻撃が止まるとは限りません。

他の攻撃のための目くらまし

企業が大規模なDDoS攻撃の対応に追われているうちに基幹システムに侵入し、機密情報を盗むといった手口もあります。

通常のDDoS攻撃による被害だけでなく、情報漏洩による社会的信用の喪失にもつながってしまう極めて悪質かつ危険な手口です。

DDoS攻撃の対策

ここからは、DDoS攻撃の被害防ぐための対策について解説してきます。

なお、以下でお伝えする対策は単体で実施するよりも、複数組み合わせて対策することでより効果が高くなりますので、ぜひチェックしてみてくださいね。

送信元IPアドレスの制限

まず、送信元IPアドレスを制限する方法があります。

不審な動きをしている同一IPアドレスからのアクセス回数を制限することで、攻撃を防げるケースがあります。ただし、DDoS攻撃は多数のIPアドレスから攻撃されるため、すべてのIPアドレスを正確に把握して遮断する必要があり、完全に遮断するのが難しいとされています。

また、DDoS攻撃は海外が拠点になっていることも多いため、海外に割り当てられたIPアドレスを制限すると効果的です。ただし、国単位でアクセスを制限してしまうと、DDoS攻撃とは無関係のユーアーのアクセスも制限することになります。

CDNの導入

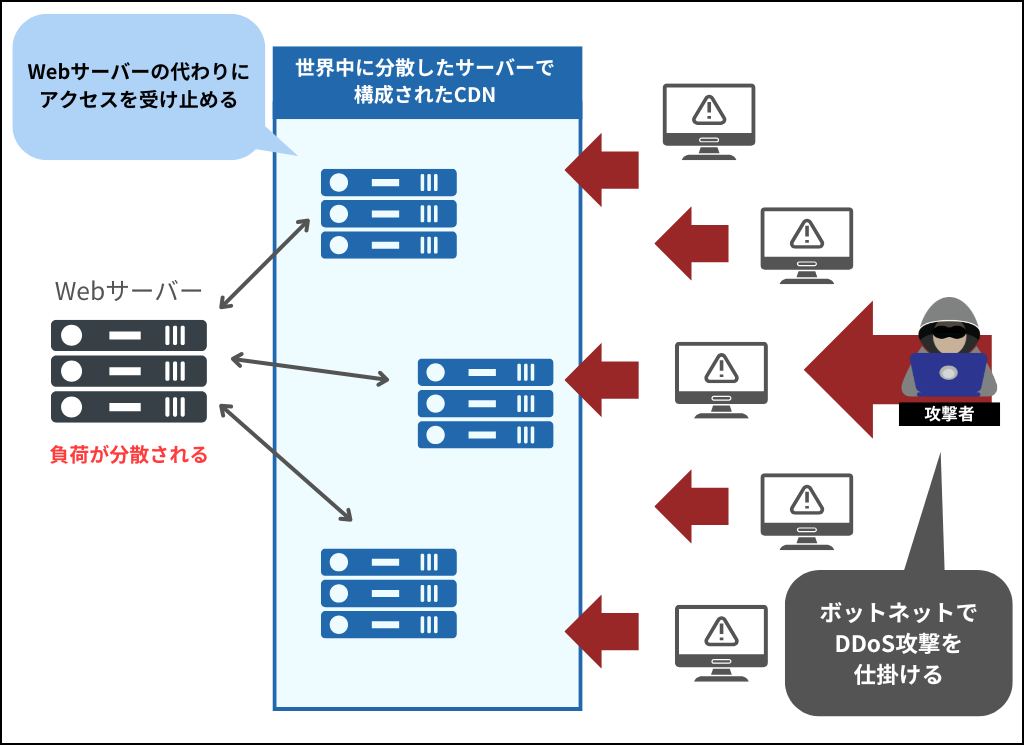

CDN(シーディーエヌ)を導入することも効果的です。

CDNとはContents Delivery Networkの略称で、大量のWebコンテンツを迅速に効率よくユーザーに配信するためのネットワークです。

私たちが普段、パソコンやスマートフォンでインターネットを利用する際、ブラウザ上で検索をおこないますよね。そうすると、Webブラウザからサーバーへ「この情報をください」とアクセスをおこない、サーバーがその要求に応答することで、求めた検索結果が返ってくる仕組みとなっています。

しかし、「この情報をください」というアクセスがサーバー側へ過度に集中してしまうことで、ページの読み込み速度が著しく低下したり、エラー画面が表示されてしまったり・・・と、サーバーが応答に追いつけなくなります。(よくネット上では「鯖落ち」と表現されていますね)

この問題を解消するためのネットワークが、CDNです。

CDNは、ユーザーとサーバーの間に立って、サーバーに代わって情報を返す役割を担っています。そのため、サーバーに必要以上に負荷をかけることを防げるというわけです。そのため、CDNを設置することで、DDoS攻撃対策にもなります。

CDNは世界中に分散したサーバーを利用するため、攻撃によってトラフィックが集中した場合でも特定のサーバーにだけ負荷がかかる状況を避けることができ、負荷を分散させることができます。

また、CDNにはリアルタイムでトラフィックを監視する機能もあるので、そういった点でも効果的です。

ただし、あくまでも「過剰なアクセスに対してサーバーに負担をかけるのを防ぐ」というだけで、攻撃性のあるアクセスを見分けてブロックするわけではありません。サイバー攻撃対策のためのセキュリティソリューションというわけではないため、その点を理解して利用することが大切です。

DDoS攻撃対策ツールの導入

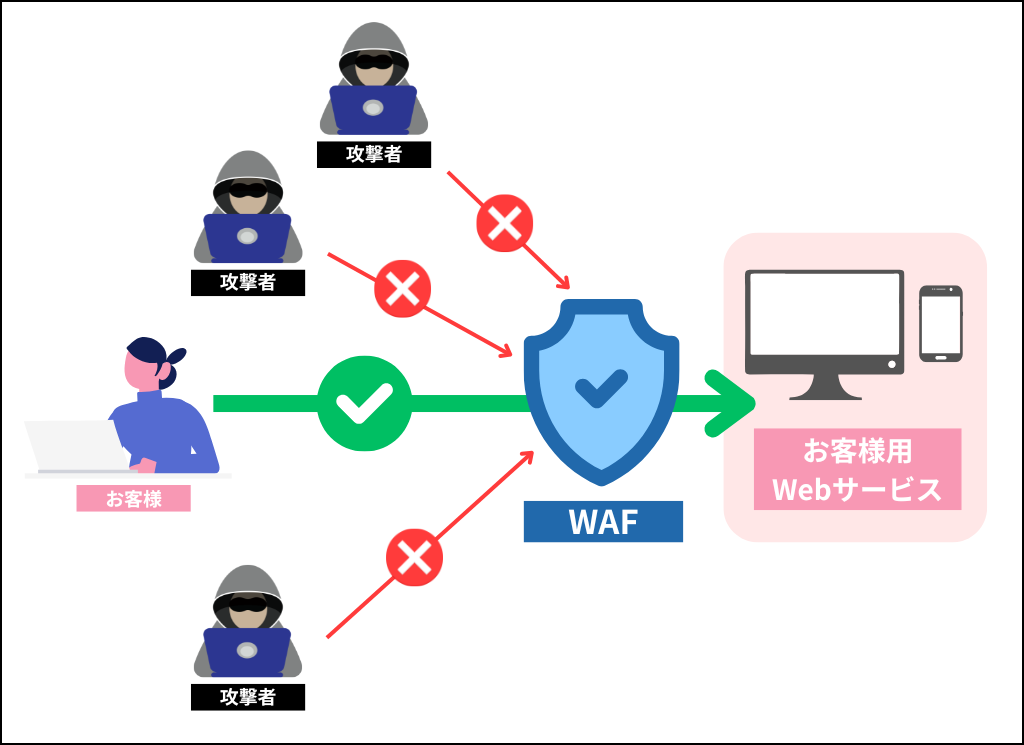

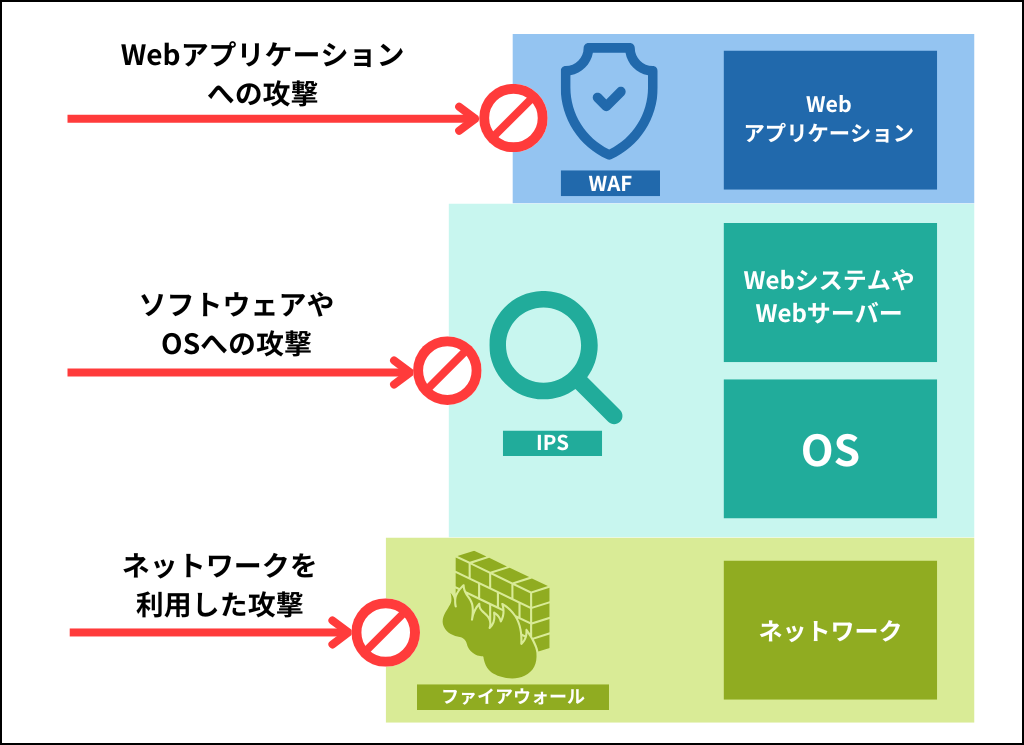

これまでご紹介した対策を講じつつ、万が一の場合に備えて「WAF(ワフ)」や「IPS(アイピーエス)」といったDDoS攻撃対策ツールを導入することも効果的です。

WAFとはWeb Application Firewallの略称で、Webアプリケーションの脆弱性を狙った攻撃に対するセキュリティ対策ツールの1つです。

WAFは、Webアプリケーションに対する不正なアクセスを監視し、ブロックします。たとえば、インターネットバンキングや、ネットショッピング、オンラインゲームなどのWebサービスを利用する際に、クレジットカード情報や顧客の個人情報といった重要なデータを入力しますよね。WAFはこうした場合に、データを保護する役割を担います。

さらに、既知の攻撃パターンからフィルタリングを行い、攻撃者のアクセスを事前に防ぐこともできます。これが、DDoS攻撃に有効というわけです。

WAFと似たセキュリティ対策に、ファイアウォール(Firewall)と呼ばれるものがあります。

ファイアウォールとWAFの違いは、防御する対象にあります。ファイアウォールはネットワークレベルを防御し、WAFはWebアプリケーションレベルを防御するという違いがあります。

またファイアウォールやWAF以外にも、ソフトウェアやOS、サーバーレベルを保護するIPS(アイピーエス)というセキュリティ対策ツールもあります。

IPSとは、Intrusion Prevention Systemの略称で、「不正侵入防御システム」とも呼ばれています。攻撃性のあるアクセスを検知した際に、そのアクセスを遮断・防御することでソフトウェアやOSやサーバーを保護する役割を担います。

このように、IPSやWAFといったセキュリティ対策ツールを掛け合わせて導入することで、サーバーやWebアプリケーションを保護することができます。

ボットにならないための対策

冒頭にもお伝えしたとおり、DDoS攻撃を防ぐことだけではなく、自身が利用するデバイスがボットにならないための対策も重要です。

自分の端末がボットにならないために以下のことに気をつけましょう。

OSやソフトウェアを常に最新にしておく

先ほども少し触れましたが、OSやソフトウェアの脆弱性を利用してコンピューターをマルウェアに感染させるケースがあります。

常に最新の状態を保っておくことで、その脆弱性を少なくし、OSやソフトウェアを強化することができます。

不審なファイルやリンクは開かない

不審なファイルやリンクを開かないようにしましょう。特に、メー

不審なメールはもちろんですが、中には知人になりすまして送られてくるメールもあります。知人からのメールであっても「怪しくないか」「このファイルやリンクを本当に開く必要があるのか?」と疑ってみるといいですね。

ウィルス対策ソフトを利用する

ウィルス対策ソフトを使ってマルウェアをコンピューターに侵入させないようにしましょう。

ウィルスの検知性が高い対策ソフトを導入すれば、未然に侵入を防ぐことができます。

上記に記載したことは、個人でできるサイバーセキュリティ対策の基本でもあります。自身が利用するデバイスがボットにならないよう、セキュリティ対策の基本を押さえて利用する意識がとても大切ですね。

まとめ

■DDoS攻撃とは、複数の端末からサーバーに負荷をかけることでアクセス不可能な状態にするサイバー攻撃

■DDoS攻撃を受けないようにするには、サーバーやアプリケーションのセキュリティや設定の見直しが必要

■個人としては、サイバー攻撃に加担させられないように端末のセキュリティ対策をすることが大切

攻撃を受ける側でなくても、知らず知らずのうちにサイバー攻撃に加担させられていたら怖いですよね。使っている端末は常に最新の状態を保ち、セキュリティソフトなどでプラスαの対策をするのが良さそうです。

また、自社ホームページが攻撃を受けないためには、DDoS攻撃対策ツールなどの導入も検討し、サーバーの管理をしっかり行うことが大切ですね。

▼その他のWeb制作「技術」に関するお役立ち情報(記事一覧)は下記の記事からご確認いただけます。

関連記事

【Web制作ガイド-技術編】サイト構築時に役立つ記事まとめ

WWGのブログ記事作成専門チームに所属するWebライターです。ホームページ制作やWeb・AIに関することをはじめ、デザイン・コーディング・SEO・人材採用・ビジネス・地元についてのお役立ち情報やニュースを分かりやすく発信しています。【最近のマイブームはChatGPTと雑談をすること】

この人が書いた記事をもっと見る

おすすめ記事のご紹介

-

セキュリティソフトはWindows Defenderだけで大丈夫?安全性は?

-

【前編】企業が最低限おさえるべきセキュリティ対策8選

-

iPhoneでGoogleパスワードマネージャーを使用するには?設定方法解説

-

iOS17.3の新機能「盗難デバイスの保護」を設定してiPhoneのセキュリティ強化!

-

国税庁から差し押さえ予告が来たら!? 怪しいSMSに要注意!ショートメール認証の危険性と対策

-

【Web制作ガイド-企画編】最初に読んでおきたい記事まとめ

-

【Web制作ガイド-デザイン編】心地よいサイトを作るヒント集

-

【Web制作ガイド-技術編】サイト構築時に役立つ記事まとめ

-

【Web制作ガイド-運用編】成果を最大化するためのヒント集

-

【Web制作ガイド-採用編】採用サイト制作のお役立ち情報集

-

【Web制作のすすめ】ホームページ制作のためのお役立ち情報集

WWGスペース 名古屋のホームページ制作会社が発信するオウンドメディア

WWGスペース 名古屋のホームページ制作会社が発信するオウンドメディア